راه حل های تحلیل رفتار کاربر سیستمهای UBA از هوش مصنوعی (AI) و یادگیری ماشین (ML) برای تجزیه و تحلیل مجموعه داده های بزرگ با هدف شناسایی الگوهایی استفاده می کنند که نشان دهنده موارد زیر است:

تجزیه و تحلیل رفتار کاربر (UBA) ردیابی، جمع آوری و ارزیابی داده ها و فعالیت های کاربر با استفاده از سیستم های نظارت است.انواع محصولات شبکه و امنیتی از عملکرد UBA از جمله راه حل های Identity Security، سیستم های تشخیص نفوذ و پیشگیری، راه حل های اطلاعات امنیتی و مدیریت رویداد (SIEM) و نظارت بر شبکه و ابزارهای تجزیه و تحلیل ترافیک پشتیبانی می کنند. علاوه بر این، برخی از فروشندگان راه حل های مستقل UBA را ارائه می دهند. راهحلهای UBA به سازمانها کمک میکنند تا قبل از اینکه بازیگران بد بتوانند از شبکهها عبور کنند و آسیب جدی وارد کنند، خطرات را ارزیابی کرده و تهدیدات را کاهش دهند. آنها همچنین به سازمان ها کمک می کنند تا مطابقت خود را با مقررات صنعتی یا دولتی نشان دهند.

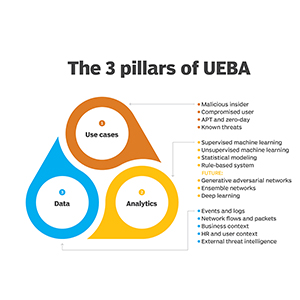

UBA به طور فزاینده ای به عنوان تجزیه و تحلیل رفتار کاربر و موجودیت (UEBA) نامیده می شود تا نشان دهد که کاربر تنها یک دسته از موجودیت ها با رفتارهای قابل مشاهده در شبکه های مدرن است. سایر موجودیت ها می توانند شامل فرآیندها، برنامه ها و دستگاه های شبکه باشند.

مشتریان میتوانند برای اطلاع از نحوه سفارش گذاری و تهیه محصولات با کارشناسان بازرگانی شرکت سورنا ارتباط برقرار کنند.

تفاوت اصلی بین اصطلاحات تجزیه و تحلیل رفتار کاربر(UBA) و تجزیه و تحلیل رفتار کاربر و موجودیت (UEBA)به شرح زیر است:

به گفته گارتنر، فناوریهای UEBA همان قابلیتهای UBA سنتی را دارند، اگرچه سیستمهای UEBA ممکن است از تکنیکهای تحلیلی پیشرفتهتر استفاده کنند. در حالی که سیستمهای UBA برای ردیابی تهدیدات داخلی طراحی شده است، UEBA برای استفاده از یادگیری ماشینی طراحی شده است تا به دنبال انواع بیشتری از فعالیت های غیرعادی مرتبط با انواع تهدیدات، از جمله تهدیدات پیشرفته بگردد. شرکت ها اغلب از UEBA در ارتباط با فناوری های SIEM برای تجزیه و تحلیل بهتر اطلاعات جمع آوری شده استفاده می کنند.

UEBA با جمعآوری انواع مختلف دادهها، مانند نقشها و عناوین کاربر، از جمله دسترسی، حسابها و مجوزها کار میکند. این دادهها را میتوان از فعالیتهای گذشته و فعلی جمعآوری کرد و تجزیه و تحلیل عواملی مانند منابع مورد استفاده، مدت جلسات، اتصال و فعالیت را در نظر میگیرد تا رفتار غیرعادی را مقایسه کند. همچنین هنگامی که تغییراتی در داده ها ایجاد می شود، مانند تبلیغات یا مجوزهای اضافه، به طور خودکار به روز می شود.

سیستمهای UBA و UEBA لزوماً همه ناهنجاریها را خطرناک گزارش نمیکنند. در عوض، آنها تأثیر بالقوه رفتار را ارزیابی می کنند. اگر این رفتار شامل منابع با حساسیت کمتری باشد، امتیاز تاثیرگذاری پایینی دریافت می کند. اگر شامل موارد حساس تری مانند اطلاعات قابل شناسایی شخصی باشد، امتیاز تاثیرگذاری بالاتری دریافت می کند. به این ترتیب تیمهای امنیتی میتوانند اولویتبندی کنند که چه چیزی باید پیگیری شود.

رفتارهایی که سیستمهای UBA و UEBA نظارت میکنند معمولاً با حملات خاص یا سایر رویدادهای امنیتی مرتبط هستند. رفتارهای تحت نظارت شامل موارد زیر است:

الگوریتمهای یادگیری ماشینی، سیستمهای UBA را قادر میسازند تا موارد مثبت کاذب را کاهش دهند و اطلاعات دقیقتری از ریسک را برای تیمهای امنیت سایبری ارائه دهند. سیستمهای UBA همچنین ممکن است از فیدهای هوش تهدید برای تقویت و پشتیبانی از عملکردهای یادگیری ماشین استفاده کنند.

چرا شرکت ها باید رفتار و در دسترس بودن کاربر را تجزیه و تحلیل کنند؟

سیستم های تجزیه و تحلیل رفتار اولین بار در اوایل دهه 2000 به عنوان ابزاری برای کمک به تیم های بازاریابی برای تحلیل و پیش بینی الگوهای خرید مشتری ظاهر شدند.

ابزارهای تحلیل رفتار کاربر فعلی نسبت به سیستمهای SIEM دارای قابلیتهای پیشرفتهتر پروفایل و نظارت هستند و برای دو عملکرد اصلی زیر استفاده میشوند:

الگوریتمهای یادگیری ماشینی، سیستمهای UBA را قادر میسازند تا موارد مثبت کاذب را کاهش دهند و اطلاعات دقیقتر و دقیقتری از ریسک را برای تیمهای امنیت سایبری ارائه دهند. سیستمهای UBA همچنین ممکن است از فیدهای هوش تهدید برای تقویت و پشتیبانی از عملکردهای یادگیری ماشین استفاده کنند.

بازار ابزارهای تجزیه و تحلیل رفتار کاربر همچنان به رشد و تکامل خود با بلوغ فناوری ادامه می دهد. برخی از محصولات پیشرو UBA و UEBA به شرح زیر است:

شرکت افزار پرداز هوشمند سورنا با بیش از 10 سال سابقه در صنعت شبکه و دارای سابقه همکاری با ارگان های خصوصی و دولتی و با برخورداری از گواهینامه خدمات فنی، عملیاتی و امنیت افتا و شورای عالی خدمات انفورماتیک ایران و بعنوان شناخته ترین و بزرگترین تامین کننده لایسنس های اورجینال و اصل در ایران، امکان راه اندازی و پیاده سازی زیرساخت های شبکه و امنیت موسسات کوچک تا پیشرفته علاوه بر تامین لایسنس برای تمامی برندهای مطرح و شناخته شده موجود در جهان در حوزه شبکه و امنیت را دارا می باشد.

02188807834(98+)

02128423333(98+)

تهران - خیابان فلسطین - ساختمان یکتا - طبقه 2 - واحد 31

طـبق ماده 12 فصل سوم قانون جرائم رایانه ای هرگونه کپی برداری از مطالب سایت ممنوع و پیگرد قانونی دارد.