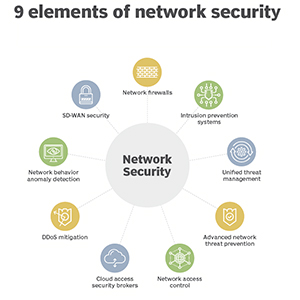

امنیت شبکه به مجموعهای از روشها، فرآیندها و تدابیرگفته میشود که برای حفاظت از سیستمهای کامپیوتری در برابر هرگونه تهدیدی از جمله نفوذ، هک، ویروس و… طراحی شده است. در واقع، این روشها و تدابیر به صورت پیشگیرانه و رفع اثرات حملات به کار گرفته میشوند تا اطمینان حاصل شود که شبکه در برابر هرگونه تهدیدی مقاوم است.برای رسیدن به امنیت شبکه، از روشهای مختلفی مانند رمزنگاری، فایروال، سیستمهای تشخیص نفوذ (IDS) و سیستمهای پیشگیرانه تهدیدات (IPS) استفاده میشود. علاوه بر این، آموزش کاربران و پرسنل شبکه نیز در امنیت شبکه بسیار حائز اهمیت است.

امنیت شبکه شامل استفاده از انواع نرم افزارها و ابزارهای سخت افزاری در شبکه است. بدلیل پیچیده شدن شبکه ها با گذشت زمان امنیت اهمیت بیشتری پیدا می کند و شرکت ها برای انجام تجارت بیشتر به شبکه ها و داده های خود متکی هستند. روشهای امنیتی باید با ایجاد روشهای حمله جدید در این شبکههای پیچیدهتر، متحول شوند.امنیت شبکه بسیاری از فناوریها، دستگاهها و فرآیندها را پوشش میدهد و به مجموعهای از قوانین و پیکربندیهایی اشاره دارد که برای محافظت از یکپارچگی، محرمانه بودن و دسترسی به شبکههای رایانهای و دادهها طراحی شدهاند.صرف نظر از روش یا استراتژی امنیت سازمانی، امنیت معمولاً به عنوان مسئولیت همه ی کاربران است زیرا هر کاربر در شبکه می تواند یک آسیب پذیری احتمالی در آن شبکه باشد.

هنگامی که هکرها به چنین داده هایی دست پیدا می کنند، می توانند مشکلات مختلفی از جمله سرقت هویت، دزدیدن دارایی ها و آسیب به اعتبار سازمان را ایجاد کنند.

چهار مورد از مهمترین دلایل اهمیت محافظت از شبکهها و دادههای نگهداری شده در شبکه عبارت اند از :

تعیین پالیسی ها و ابزارهای امنیتی در هر شبکه متفاوت است و در طول زمان تغییر می کند. در ادامه به معرفی انواع نرم افزار هایی که برای امنیت سازمان ها مورد استفاده قرار میگیرند می پردازیم :

شرکت افزار پرداز هوشمند سورنا با بیش از 10 سال سابقه در صنعت شبکه و دارای سابقه همکاری با ارگان های خصوصی و دولتی و با برخورداری از گواهینامه خدمات فنی، عملیاتی و امنیت افتا و شورای عالی خدمات انفورماتیک ایران و بعنوان شناخته ترین و بزرگترین تامین کننده لایسنس های اورجینال و اصل در ایران، امکان راه اندازی و پیاده سازی زیرساخت های شبکه و امنیت موسسات کوچک تا پیشرفته علاوه بر تامین لایسنس برای تمامی برندهای مطرح و شناخته شده موجود در جهان در حوزه شبکه و امنیت را دارا می باشد.

02188807834(98+)

02128423333(98+)

تهران - خیابان فلسطین - ساختمان یکتا - طبقه 2 - واحد 31

طـبق ماده 12 فصل سوم قانون جرائم رایانه ای هرگونه کپی برداری از مطالب سایت ممنوع و پیگرد قانونی دارد.