وقتی به اتصال در یک شبکه فکر میکنیم، احتمالاً اولین دستگاهی که به ذهن میآید، روتر است، اما سوئیچها نقش مهمی در فراهم کردن ارتباط بین دستگاههای شبکه دارند. سوئیچها میتوانند ترافیک ورودی/خروجی را بگیرند و آن را به سمت مقصد نهایی انتقال دهند. سیسکو یکی از معروفترین تولیدکنندگان سوئیچ در بازار است و در این مقاله، ما به نحوه کانفیگ سوئیچ سیسکو با استفاده از PuTTY و از طریق خط فرمان خواهیم پرداخت.

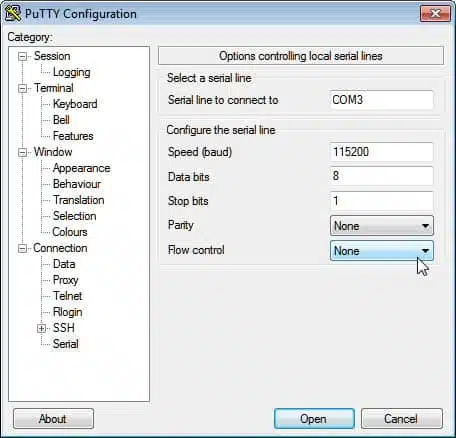

قبل از هرچیزی، شما باید با سختافزاری که در حال استفاده از آن هستید آشنا شوید، رابط خط فرمان را اجرا کنید و نرمافزار PuTTY را دانلود کنید. برای کشف مدل سوئیچهای سیسکو در شبکه خود با استفاده از PuTTY، باید به صورت جداگانه اتصال ایمن (SSH) به هر سوئیچ برقرار کنید.

این مراحل عبارتند از:

این دستور مجموعهای از اطلاعات در مورد نسخه نرمافزار، زمان کارکرد، و پیکربندی سختافزاری سوئیچ را نمایش میدهد.

اکنون که اطمینان حاصل کردهاید که دستگاه در حالت کاری قرار دارد، آماده به شروع پیکربندی هستید. در این راهنما، ما قصد داریم پیکربندی سوئیچ سیسکو را از طریق رابط خط فرمان (CLI) با استفاده از نرمافزار متنباز SSH/Telnet به نام PuTTY انجام دهیم.

مشتریان میتوانند برای اطلاع از نحوه سفارش گذاری و تهیه انواع خرید روتر سیسکو با کارشناسان فروش شرکت سورنا ارتباط برقرار کنند.

برای شروع کانفیگ سوئیچ سیسکو، شما باید کنسول سوئیچ را به PuTTY متصل کنید. این کار را با انجام مراحل زیر انجام دهید:

دستور enable را تایپ کنید تا وارد حالت Privileged EXEC شوید (در این مرحله نیازی به رمز عبور ندارید زیرا در تنظیمات پیشفرض هستید که رمز عبوری ندارد):

سپس وارد حالت پیکربندی سراسری شوید (Global Configuration Mode) و دستور زیر را وارد کنید:

Switch# configure terminal

#Switch(config)

شما میتوانید با اختصاص یک نام میزبان (hostname) سوئیچ را در شبکه به راحتی پیدا کنید. دستور زیر را برای اختصاص نام میزبان وارد کنید:

Switch(config)# hostname access-switch1

access-switch1(config)#1

با این دستور، نام میزبان سوئیچ به “access-switch1” تنظیم شده است.

بعد از اختصاص نام میزبان، شما باید یک رمز عبور بسازید تا کنترل کنید که کدام افراد به حالت Privileged EXEC (برای جلوگیری از دسترسی همه به وضعیت ورود به سوئیچ) دسترسی داشته باشند. برای اختصاص رمز عبور مدیر به دستور زیر را وارد کنید:

access-switch1(config)# enable secret COMPARI7ECH

لازم به ذکر است پسورد خود را قوی انتخاب کنید تا قابل دستیابی باشد.

مرحله بعدی، پیکربندی رمز عبور برای دسترسی تلنت و کنسول است. پیکربندی رمز عبور برای اینها مهم است زیرا باعث افزایش امنیت سوئیچ میشود. اگر کسی بدون مجوز به دسترسی تلنت دست پیدا کند، این امر شبکه شما را به خطر میاندازد. شما میتوانید با وارد کردن خطوط زیر رمز عبورها را پیکربندی کنید (برای دسترسی تلنت به بخش بالا و برای دسترسی کنسول به بخش پایین نگاه کنید).

access-switch1(config)# line vty 0 15

access-switch1(config-line)# password COMPARI7ECH

access-switch1(config-line)# login

access-switch1(config-line)# exit

access-switch1(config)#

access-switch1(config)# line console 0

access-switch1(config-line)# password COMPARI7ECH

access-switch1(config-line)# login

access-switch1(config-line)# exit

access-switch1(config)#

مرحله بعدی این است که تصمیم بگیرید کدام آدرسهای IP به تلنت دسترسی دارند و آنها را با استفاده از رابط خط فرمان PuTTY اضافه کنید. برای انتخاب آدرسهای IP مجاز، دستور زیر را وارد کنید (آدرسهای IP موجود را با آدرسهای IP مورد نظر خود جایگزین کنید):

access-switch1(config)# ip access-list standard TELNET-ACCESS

access-switch1(config-std-nacl)# permit 216.174.200.21

access-switch1(config-std-nacl)# permit 216.174.200.21

access-switch1(config-std-nacl)# exit

شما همچنین میتوانید لیستهای کنترل دسترسی (ACLs) شبکهتان را برای خطوط ورودی مجازی (VTY) پیکربندی کنید. ACLها مطمئن میشوند که تنها مدیر میتواند از طریق تلنت به روتر وصل شود. این یک افزایش امنیتی مهم در شبکه است که تضمین میکند دسترسی به دستگاه توسط افراد مجاز انجام شود.

access-switch1(config)# line vty 0 15

access-switch1(config-line)# access-class TELNET-ACCESS in

access-switch1(config-line)# exit

access-switch1(config)#

بعدازاین مرحله، شما باید یک آدرس IP مدیریت شبکه را پیکربندی کنید. سوئیچها به طور پیشفرض دارای یک آدرس IP نمیباشند، به طوری که نمیتوانید با استفاده از Telnet یا SSH به آنها وصل شوید. برای حل این مشکل، میتوانید یک شبکه محلی مجازی (VLAN) را در سوئیچ انتخاب کرده و یک رابط مجازی با یک آدرس IP ایجاد کنید. با وارد کردن دستورهای زیر می توانید اینکار را انجام دهید :

access-switch1(config)# interface vlan 1

access-switch1(config-if)# ip address 10.1.1.200 255.255.255.0

access-switch1(config-if)# exit

access-switch1(config)#

آدرس IP جدید مدیریتی در VLAN1 قرار دارد، که سایر کامپیوترها اکنون از آن برای اتصال استفاده خواهند کرد.

در این مرحله، شما میخواهید یک دروازه پیشفرض به سوئیچ اختصاص دهید. دروازه پیشفرض به طور اساسی آدرس روتر است که سوئیچ با آن ارتباط خواهد برقرار کرد. اگر شما یک دروازه پیشفرض پیکربندی نکنید، VLAN1 قادر به ارسال ترافیک به یک شبکه دیگر نخواهد بود. برای اختصاص دروازه پیشفرض، دستور زیر را وارد کنید (آدرس IP را به آدرس روتر خود تغییر دهید).

access-switch1(config)# ip default-gateway 10.1.1.254

به عنوان یک شیوهنامه بهتر، ایدهی خوبی است که پورتهای باز و بیاستفاده روی سوئیچ را غیرفعال کنید. اغلب جرمشناسان سایبری از پورتهای ناامن به عنوان راهی برای نفوذ به یک شبکه استفاده میکنند. بستن این پورتها تعداد نقاط ورودی به شبکهتان را کاهش میدهد و سوئیچ شما را امنتر میکند. برای بستن دستهای از پورتها، با وارد کردن دستور زیر (شما باید 0/25-48 را با پورتهایی که میخواهید ببندید تغییر دهید) محدوده پورتهایی که میخواهید ببندید را وارد کنید:

access-switch1(config)# interface range fe 0/25-48

access-switch1(config-if-range)# shutdown

access-switch1(config-if-range)# exit

access-switch1(config)#

پس از اتمام پیکربندی روتر، وقت آن رسیده است که تنظیمات سیستم خود را ذخیره کنید. ذخیره کردن پیکربندی مطمئن میشود که تنظیمات شما هنگام باز کردن جلسه بعدی شما همان تنظیمات باشند. برای ذخیره کردن دستور زیر را وارد کنید:

access-switch1(config)# exit

access-switch1# wr

همیشه به یاد داشته باشید تغییراتی که به تنظیمات خود اعمال کردهاید را قبل از بستن رابط خط فرمان ذخیره کنید.

انجام وظایف ساده مانند پیکربندی رمز عبور و ایجاد لیستهای دسترسی به شبکه، کنترل کنندهای است که مشخص میکند چه کسانی میتوانند به سوئیچ دسترسی پیدا کنند و به شما این امکان را میدهد که آنلاین امن باشید. پیکربندیهای ناتمام یا نادرست، یک آسیبپذیری هستند که مهاجمان میتوانند از آن بهرهبرند.

پیکربندی سوئیچ سیسکو که از مهمترین تجهیزات سیسکو به حساب می آید تنها نیمی از تامین امنیت شبکه است. شما همچنین باید به طور منظم وضعیت آن را نظارت کنید. هر مشکلی در عملکرد سوئیچ شما میتواند تأثیر قابل توجهی بر روی کاربران شما داشته باشد. استفاده از ابزار نظارت بر شبکه و تحلیلگر شبکه به شما کمک میکند تا سوئیچها را به صورت از راه دور نظارت کرده و مشکلات عملکرد را بررسی کنید. وقت گذاشتن در روز برای پیکربندی یک سوئیچ و اختصاص دادن رمزهای عبور قوی، آرامش ذهن به شما میدهد تا بتوانید به امان آنلاین ارتباط برقرار کنید.

شرکت افزار پرداز هوشمند سورنا با بیش از 10 سال سابقه در صنعت شبکه و دارای سابقه همکاری با ارگان های خصوصی و دولتی و با برخورداری از گواهینامه خدمات فنی، عملیاتی و امنیت افتا و شورای عالی خدمات انفورماتیک ایران و بعنوان شناخته ترین و بزرگترین تامین کننده لایسنس های اورجینال و اصل در ایران، امکان راه اندازی و پیاده سازی زیرساخت های شبکه و امنیت موسسات کوچک تا پیشرفته علاوه بر تامین لایسنس برای تمامی برندهای مطرح و شناخته شده موجود در جهان در حوزه شبکه و امنیت را دارا می باشد.

02188807834(98+)

02128423333(98+)

تهران - خیابان فلسطین - ساختمان یکتا - طبقه 2 - واحد 31

طـبق ماده 12 فصل سوم قانون جرائم رایانه ای هرگونه کپی برداری از مطالب سایت ممنوع و پیگرد قانونی دارد.